俄罗斯威胁行动APT28近期攻击概况

文章重点

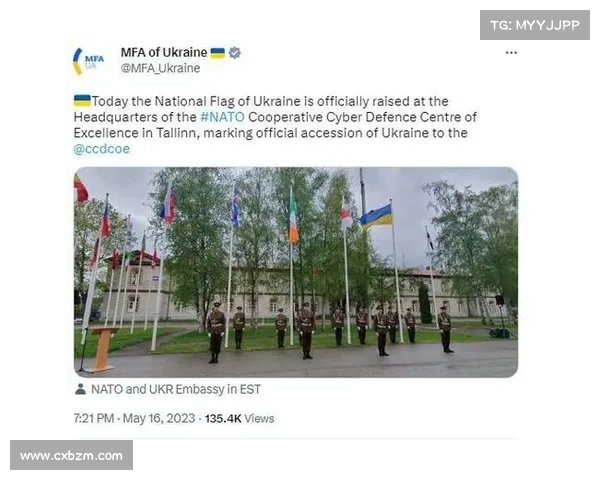

APT28别名Fancy Bear利用GooseEgg恶意软体攻击Windows打印伫列漏洞CVE202238028。该漏洞已被CISA列入已知攻击漏洞目录。微软在2022年10月发布的修补程式需在2023年5月14日前由联邦机构实施。不同区域的组织在逆向工程后受到了数据泄露的威胁。俄罗斯威胁组织APT28,亦被称为Fancy Bear、Strontium和Forest Blizzard,利用GooseEgg恶意软体攻击Windows打印伫列漏洞,该漏洞识别码为CVE202238028。根据安全事务报导,这一事件促使CISA将此安全问题纳入已知攻击漏洞目录。

海鸥加速器免费版永久版根据CISA的建议,微软在2022年10月发布的针对该漏洞的修补程式必须在2023年5月14日前由联邦机构实施。

来自北美、西欧和乌克兰的多个行业组织已经受到入侵,敏感数据和凭证在攻击中被窃取。这些针对CVE202238028的攻击据信自至少2020年6月开始进行。微软的报告指出,GooseEgg工具进行JavaScript约束文件的修改和执行,并促进了多种后期利用活动,包括后门部署、远端代码执行以及网路横向移动。

重要提示: 各组织应该迅速执行修补程式,以避免成为下一个攻击目标。

攻击组织别名使用的恶意软体漏洞识别码修补截止日期APT28Fancy BearGooseEggCVE2022380282023年5月14日更多资讯请参考相关链接: CISA官方网站 微软安全中心